hace 3 meses · Actualizado hace 3 meses

En el mundo del servicio técnico avanzado, el Samsung Galaxy A36 (SM-A366E) puede convertirse en un reto real por su plataforma Qualcomm, el uso de almacenamiento tipo UFS y los cambios que traen versiones recientes de Android. Esta guía está pensada para técnicos que necesitan revivir equipos apagados (brick), hacer backups críticos y comprender conceptos como KG (Knox Guard) y DNS Privado.

Nota importante (responsable y legal): En este artículo NO enseño a evadir bloqueos de seguridad (KG/FRP/MDM) ni a “saltarse” protecciones con trucos. Sí explico qué son, cómo identificarlos y cuáles son las rutas legítimas para resolverlos (propiedad, administración, soporte oficial). La recuperación por ISP/F64 se describe con enfoque técnico y de reparación, sin promover usos indebidos.

- ¿Por qué el A366E se “muere” después de un downgrade?

- Requisitos antes de tocar el equipo

- Entendiendo el A366E a nivel de memoria: UFS, LUNs y particiones

- Paso 1: Copia de seguridad y extracción de archivos críticos (lo que SÍ debes respaldar)

-

Paso 2: Flujo de reprogramación con F64 (visión ordenada, técnica y segura)

- 1) Conexión ISP (Pinout) y lectura de verificación

- 2) Respaldos base (antes de cualquier borrado)

- 3) Limpieza controlada (cuando aplica)

- 4) Restauración de Provision / Chip Config

- 5) Reconstrucción de estructura de particiones (GPT)

- 6) Escritura de componentes esenciales y arranque

- 7) Restauración de radiofrecuencia (si aplica y siempre del mismo equipo)

- Errores comunes (y cómo evitarlos)

- ¿Qué es KG (Knox Guard) y por qué aparece?

- ¿Qué es DNS y qué es “DNS Privado” en Android?

- Procedimiento recomendado si el equipo revive pero aparece KG / gestión

- Tabla comparativa: Métodos de recuperación (¿cuándo F64 y cuándo no?)

- FAQ rápido para SEO (preguntas que la gente busca)

- ismo dispositivo y documentación, elevas tu nivel como técnico y proteges tu negocio.

- Descargo de responsabilidad

-

🔗 Enlaces internos recomendados (Zona-Experta2020)

- FLASH64 MODIFICACION ADAPTADOR

- COMO HACER UN LECTOR USB ISP CASERO EXPLICADO

- Qualcomm SM6375 – ISP Pinout

- MEDUSAPRO 2 MODIFICACION PARA UFS ISP

- UFS BGA 254 MODIFICACION

- RADIOFRECUENCIA PARTICIONES EN GSM

- DTPRO TOOL ROBA DOCUMENTOS DE IDENTIDAD, PARA HACER DELINCUENCIA

- NO COMPREN FENIX TOOL PRO DE DAYAN

-

🎥 Videos relacionados (ISP / UFS / eMMC / Unbrick / Boot Repair)

- F64 BOX UFS ISP ERROR MODIFIED ISP ADOPTER

- Flash64 ISP adapter modification | eMMC / UFS

- Reparar BootConfig Samsung (EasyJTAG Plus)

- Qualcomm UFS Programming tutorial (Flash 64 Box)

- F64 Box ISP Modification 2025

- UFS Programming with EasyJTAG Plus Box (Basic)

- UFS Programming with EasyJTAG Plus Box (Training)

- Samsung A366E Pinout ISP (UFS ISP) | Boost Speed (F64)

- Samsung A366E Revive After Bad Reprogramming (Explained)

- Samsung Exynos Boot Repair (ChimeraTool)

¿Por qué el A366E se “muere” después de un downgrade?

Cuando un A366E se apaga tras un intento de downgrade (por ejemplo, bajar de una versión a otra), lo más común es que ocurra un conflicto entre:

- Estructura de particiones (GPT / layout)

- Componentes de arranque (boot chain)

- Datos de configuración del chip (lo que muchos técnicos llaman provisioning / chip config)

- Particiones de radio (calibración/funcionamiento de modem)

En plataformas Qualcomm, el orden y la coherencia de esos elementos es vital. Un “brick” no siempre significa daño físico: muchas veces es corrupción lógica, y ahí la lectura/escritura por ISP con una herramienta como F64 puede marcar la diferencia.

Requisitos antes de tocar el equipo

Herramientas y condiciones mínimas

- F64 (o equipo equivalente para lectura/escritura UFS vía ISP).

- Pinout/ISP correcto para el modelo (y una buena estación de soldadura/microscopio).

- Fuente de alimentación estable y cableado de datos confiable (evita cables “de carga rápida” de mala calidad si te generan inestabilidad).

- PC estable, drivers y entorno controlado (sin antivirus agresivo bloqueando procesos técnicos).

- Tiempo y paciencia: la prisa es el camino más corto a repetir trabajo.

Reglas de oro para evitar desastres

- Nunca mezcles backups de distintos equipos. Lo que se lee de un dispositivo debe usarse para ese mismo dispositivo (especialmente en particiones sensibles).

- Documenta todo: modelo exacto, binario/versión, estado inicial, lecturas realizadas, hashes/CRC si tu herramienta lo permite.

- Si el equipo está reportado como robado o hay dudas de procedencia, lo correcto es no intervenir.

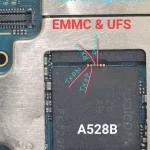

Entendiendo el A366E a nivel de memoria: UFS, LUNs y particiones

En muchos equipos modernos con UFS, la memoria se organiza en LUNs (Logical Unit Numbers). De forma simplificada:

- LUN 0 suele contener la parte más “grande” (user data / sistema según diseño).

- LUN 1, 2, 3 pueden contener boot, metadata, particiones críticas, etc. (depende del esquema).

No todos los modelos usan exactamente el mismo reparto, pero el concepto clave es este:

Para una recuperación seria, necesitas respetar la estructura (GPT) y tener control de particiones críticas sin hacer escrituras innecesarias que solo aumentan el riesgo.

Paso 1: Copia de seguridad y extracción de archivos críticos (lo que SÍ debes respaldar)

Antes de “revivir” un equipo muerto, lo ideal es contar con:

- Backups previos del mismo equipo, o

- Un respaldo tomado cuando el equipo aún respondía.

¿Qué debes respaldar y por qué?

A nivel práctico, la recuperación completa se apoya en tres grupos:

- Estructura / arranque

- Configuración crítica del chip (provision/chip config)

- Radiofrecuencia / modem

Tabla: Backups críticos recomendados (visión práctica)

| Grupo | Elemento / Partición (ejemplos) | ¿Para qué sirve? | Riesgo si se pierde | Recomendación |

|---|---|---|---|---|

| Estructura | GPT / tabla de particiones | Define el mapa de particiones | Brick, bootloop, escritura fallida | Tener firmware oficial compatible |

| Chip config | Provision / Chip Config | Atributos/descriptor para inicialización | No enciende, fallos en arranque | Resguardar del MISMO equipo |

| Radio | EFS / SECFS / MODEMST1/2 / FSG / FSC | Calibración, red, señales | Sin señal, IMEI inválido, baseband unknown | Resguardar del MISMO equipo |

| Datos | Lectura parcial LUN0 (ej. 1GB inicial) | Ayuda en reconstrucción/diagnóstico | Pérdida de datos si se borra | Solo si es necesario y con cautela |

Importante: Particiones como EFS y relacionadas pueden contener información muy sensible. Trabaja siempre con enfoque de restauración del mismo equipo, no para “cambiar identidades” ni modificar identificadores.

Paso 2: Flujo de reprogramación con F64 (visión ordenada, técnica y segura)

Aquí organizo el flujo que compartiste en un orden “de taller”, con explicaciones adicionales. No lo veas como una receta mágica, sino como una secuencia lógica de recuperación.

1) Conexión ISP (Pinout) y lectura de verificación

- Realiza la conexión ISP con soldadura limpia y estable.

- Verifica que la herramienta detecte correctamente la memoria.

- Si la herramienta lo permite, ejecuta lectura de prueba (pequeña) para confirmar estabilidad.

Consejo técnico (estabilidad)

Si la lectura falla o se interrumpe:

- Revisa masas (GND), calidad de soldadura, cables y alimentación.

- Evita cables “milagrosos” o de carga rápida si te causan variaciones.

- Haz lecturas pequeñas de test antes de lecturas grandes.

2) Respaldos base (antes de cualquier borrado)

Respalda primero:

- Provision / Chip Config

- Radio (EFS/SECFS/MODEMST1/MODEMST2/FSG/FSC)

- Lo que tu caso amerite de LUNs (ej. lectura parcial para diagnóstico)

Si ya no puedes leer nada porque está muy corrupto, tu recuperación dependerá más de firmware oficial y de qué tanto el hardware siga sano.

3) Limpieza controlada (cuando aplica)

En bricks severos, algunos técnicos usan un “borrado” para limpiar configuraciones corruptas. Si haces esto:

- Asegúrate de tener backups del mismo equipo.

- No borres por borrar: primero confirma qué vas a reconstruir después.

4) Restauración de Provision / Chip Config

La idea de escribir el provision es volver a poner al sistema una base coherente para inicializar.

- Debe provenir del mismo dispositivo.

- Si no coincide, puedes provocar errores peores.

5) Reconstrucción de estructura de particiones (GPT)

Cargar/inyectar un GPT compatible (normalmente derivado del firmware oficial correcto) permite que el almacenamiento vuelva a “tener sentido” para el sistema.

- Si el layout no corresponde a la versión/variante, el equipo puede:

- No arrancar

- Quedarse en logo

- Presentar fallos al flashear por métodos tradicionales

6) Escritura de componentes esenciales y arranque

En esta etapa se suelen escribir componentes mínimos de arranque para que el equipo vuelva a reaccionar, y luego completar el firmware por un método estándar (como una restauración oficial o herramienta de servicio).

¿Por qué no siempre conviene escribir “todo” por ISP?

Porque escribir particiones pesadas (por ejemplo, contenedores grandes del sistema) por ISP puede tardar mucho y aumentar el riesgo de:

- cortes

- errores

- sobreescrituras innecesarias

En muchos casos, el objetivo es revivir lo suficiente para que el equipo acepte el procedimiento oficial completo.

7) Restauración de radiofrecuencia (si aplica y siempre del mismo equipo)

Si tras encender no hay señal o hay errores de baseband:

- Restaurar particiones de radio (siempre del mismo equipo) puede recuperar calibraciones.

Repite: del mismo equipo, y con documentación.

Errores comunes (y cómo evitarlos)

Error 1: Usar archivos “prestados” de otro A366E

Aunque parezca el mismo modelo, puede variar:

- región/CSC

- versión de binario

- revisiones de hardware

- calibraciones y datos únicos

Resultado típico: arranque inestable, radio dañada, errores de seguridad.

Error 2: No respetar versiones (Android / boot chain)

Los downgrades no siempre son soportados por diseño. Si fuerzas incompatibilidades:

- te expones a brick

- te expones a fallos de verificación del sistema

Error 3: No tener plan de “salida”

Antes de escribir, define:

- ¿cómo vas a flashear oficial después?

- ¿qué harás si no arranca a recovery?

- ¿qué respaldos guardaste?

¿Qué es KG (Knox Guard) y por qué aparece?

KG (Knox Guard) es un mecanismo de Samsung orientado a gestión, protección y control del dispositivo en ciertos escenarios, por ejemplo:

- dispositivos financiados/pagos pendientes (depende del país/operador)

- equipos gestionados por una entidad (programas de administración)

- escenarios de control remoto para cumplimiento de políticas

En términos simples:

- KG puede impedir la configuración normal o bloquear acciones si el dispositivo está asociado a una condición administrativa/financiera/gestión.

Señales típicas de un bloqueo de gestión

- Mensajes en el asistente de inicio indicando que el equipo está gestionado

- Restricciones para activar opciones de desarrollador

- Imposibilidad de continuar sin validación de cuenta/gestión

Tabla comparativa: KG vs FRP vs MDM (muy útil en taller)

| Bloqueo | ¿Qué es? | ¿Cuándo se activa? | Qué NO lo resuelve | Ruta correcta |

|---|---|---|---|---|

| KG (Knox Guard) | Control/gestión ligado a políticas | Gestión/condición del equipo | “Trucos” de red, apps raras, DNS milagroso | Propietario/empresa/operador/soporte oficial |

| FRP | Protección por cuenta Google | Reset sin quitar cuenta | Métodos no autorizados | Iniciar con cuenta legítima / soporte con prueba de propiedad |

| MDM | Administración corporativa | Equipo enrolado a empresa | Restaurar firmware no elimina políticas | Administrador MDM / baja del sistema |

Clave: Un flasheo puede “revivir” un brick, pero no “cambia” la propiedad o la administración legítima del equipo.

¿Qué es DNS y qué es “DNS Privado” en Android?

DNS (Domain Name System) es el sistema que traduce nombres como google.com a direcciones IP para que el teléfono pueda conectarse.

DNS Privado (Private DNS)

Android permite configurar DNS Privado para:

- mejorar privacidad

- usar resolutores con cifrado (DoT)

- aplicar filtros (según proveedor) para malware/ads

Lo que DNS NO hace (mito común)

- DNS no es una llave para desbloquear seguridad del sistema.

- DNS no debería usarse como “método de bypass” de bloqueos de propiedad/gestión.

Cómo configurar DNS Privado (uso legítimo)

- Ajustes → en la búsqueda escribe DNS

- Entra a DNS Privado

- Selecciona Nombre de host del proveedor

- Ingresa el host del proveedor que uses (por ejemplo, uno confiable de privacidad o seguridad)

- Guarda y prueba conectividad

Procedimiento recomendado si el equipo revive pero aparece KG / gestión

Si el teléfono enciende y te topas con un bloqueo de gestión, lo correcto para un técnico serio es:

Checklist de taller (legal y profesional)

- Verificar prueba de propiedad (factura, orden, IMEI, autorización).

- Preguntar si el equipo era:

- financiado

- corporativo

- administrado por empresa/escuela

- Pedir al cliente que:

- contacte al operador/financiador

- solicite liberación por el canal oficial

- o gestione con el administrador MDM si aplica

Qué sí puedes hacer tú como técnico

- Recuperar el sistema para que el equipo vuelva a arrancar.

- Dejarlo listo para que el propietario haga la validación.

- Documentar el proceso y entregar reporte técnico.

Tabla comparativa: Métodos de recuperación (¿cuándo F64 y cuándo no?)

| Método | Cuándo conviene | Ventajas | Desventajas |

|---|---|---|---|

| Restauración oficial/servicio estándar | Equipo enciende y entra a modos normales | Más segura, menos invasiva | No sirve si está “muerto” |

| F64 / ISP UFS | Brick severo, no responde | Revive desde bajo nivel | Requiere habilidad, riesgo si se escribe mal |

| Diagnóstico hardware | Sospecha de daño físico | Evita perder tiempo en software | Puede requerir repuestos |

FAQ rápido para SEO (preguntas que la gente busca)

¿El Samsung A366E se puede recuperar si quedó “muerto”?

Sí, en muchos casos el brick es lógico (software/particiones). Con herramientas de bajo nivel y firmware correcto, puede revivir.

¿Qué es “provision/chip config” y por qué importa?

Es un conjunto de datos que ayuda al sistema a inicializar correctamente. Si está corrupto, el equipo puede no arrancar aunque el hardware esté bien.

¿KG es lo mismo que FRP?

No. FRP está ligado a cuenta Google. KG suele estar ligado a gestión/condiciones administrativas. Cada uno requiere ruta legítima diferente.

¿Cambiar DNS Privado arregla un bloqueo de gestión?

No debería considerarse una solución de desbloqueo. DNS sirve para resolución de nombres/conectividad y privacidad, no para saltarse seguridad.

ismo dispositivo y documentación, elevas tu nivel como técnico y proteges tu negocio.

Descargo de responsabilidad

Este contenido es educativo e informativo. No constituye asesoría legal. No promueve ni enseña evasión de sistemas de seguridad (KG/FRP/MDM), ni modificación de identificadores, ni actividades ilícitas. El lector es responsable del uso de la información. Para bloqueos de propiedad o administración, se recomienda gestionar con el propietario legítimo, el administrador, el operador o el soporte oficial, aportando prueba de propiedad.

🔗 Enlaces internos recomendados (Zona-Experta2020)

FLASH64 MODIFICACION ADAPTADOR

Mejora la estabilidad del adaptador para lecturas/escrituras en procesos ISP con memorias eMMC/UFS.

FLASH64 MODIFICACION ADAPTADORCOMO HACER UN LECTOR USB ISP CASERO EXPLICADO

Guía para armar un lector ISP casero y entender continuidad, puntos clave (CLK/CMD/DAT0) y estabilidad de conexión.

COMO HACER UN LECTOR USB ISP CASERO EXPLICADOQualcomm SM6375 – ISP Pinout

Referencia de pinout ISP para plataforma Qualcomm SM6375 (útil cuando trabajas “muertos” o para lectura segura).

Qualcomm SM6375 – ISP PinoutMEDUSAPRO 2 MODIFICACION PARA UFS ISP

Modificación recomendada para mejorar conexión UFS ISP y reducir errores por inestabilidad.

MEDUSAPRO 2 MODIFICACION PARA UFS ISPUFS BGA 254 MODIFICACION

Puntos y puentes típicos para estabilizar conexión en adaptadores UFS BGA 254 cuando aparecen errores de lectura.

UFS BGA 254 MODIFICACIONRADIOFRECUENCIA PARTICIONES EN GSM

Resumen de particiones críticas de RF (EFS/MODEMST/FSG/FSC, etc.) y por qué respaldarlas antes de reprogramar.

RADIOFRECUENCIA PARTICIONES EN GSMDTPRO TOOL ROBA DOCUMENTOS DE IDENTIDAD, PARA HACER DELINCUENCIA

Entrada relacionada con denuncias/alertas y contexto de riesgo alrededor de herramientas y malas prácticas.

DTPRO TOOL ROBA DOCUMENTOS DE IDENTIDAD, PARA HACER DELINCUENCIANO COMPREN FENIX TOOL PRO DE DAYAN

Entrada de opinión/alerta enfocada en riesgos y recomendaciones para usuarios.

NO COMPREN FENIX TOOL PRO DE DAYAN🎥 Videos relacionados (ISP / UFS / eMMC / Unbrick / Boot Repair)

F64 BOX UFS ISP ERROR MODIFIED ISP ADOPTER

Flash64 ISP adapter modification | eMMC / UFS

Reparar BootConfig Samsung (EasyJTAG Plus)

Qualcomm UFS Programming tutorial (Flash 64 Box)

F64 Box ISP Modification 2025

UFS Programming with EasyJTAG Plus Box (Basic)

UFS Programming with EasyJTAG Plus Box (Training)

Samsung A366E Pinout ISP (UFS ISP) | Boost Speed (F64)

Samsung A366E Revive After Bad Reprogramming (Explained)

Samsung Exynos Boot Repair (ChimeraTool)

JULIO GILBERTO TORRALVO DE AGUAS EL PRIMER COLOMBIANO QUE CAMBIA Y ADULTERA IMEI CON DTPRO TOOL EN COLOMBIA SIN CONSECUENCIAS LEGALES

JULIO GILBERTO TORRALVO DE AGUAS EL PRIMER COLOMBIANO QUE CAMBIA Y ADULTERA IMEI CON DTPRO TOOL EN COLOMBIA SIN CONSECUENCIAS LEGALES HONOR X5C NLA LX3 DUMP F64 PARA DEGRADAR Y HACER PAYHOY

HONOR X5C NLA LX3 DUMP F64 PARA DEGRADAR Y HACER PAYHOY A235M PINOUT

A235M PINOUT A336M ISP PINOUT

A336M ISP PINOUT A528B ISP PINOUT

A528B ISP PINOUT A536E ISP PINOUT

A536E ISP PINOUT G991b Ufs Isp Pinout

G991b Ufs Isp Pinout G998B UFS ISP PINOUT

G998B UFS ISP PINOUT G996B UFS ISP PINOUT

G996B UFS ISP PINOUT F926N UFS ISP PINOUT

F926N UFS ISP PINOUT S906B UFS ISP PINOUT

S906B UFS ISP PINOUT S901B UFS ISP PINOUT

S901B UFS ISP PINOUT M315F UFS ISP PINOUT

M315F UFS ISP PINOUT MOTOROLA G40 FUSION XT2135 TESTPOINT

MOTOROLA G40 FUSION XT2135 TESTPOINT A346M UFS ISP PINOUT

A346M UFS ISP PINOUT A145M ISP EMMC CON CONECCION A DATA0 EN CPU

A145M ISP EMMC CON CONECCION A DATA0 EN CPU A245M UFS ISP PINOUT

A245M UFS ISP PINOUT A546M ISP PINOUT

A546M ISP PINOUT M135M BINARIO 1 ROM PARCHADA

M135M BINARIO 1 ROM PARCHADA A047F BINARIO 4 ROM PARCHADA

A047F BINARIO 4 ROM PARCHADA